DRI

Actus

DRI

Actus

Nos

expertises

Nos

expertises

Depuis 2021, DRI est certifié ISO 27001 & ISO 14001.

ISO 27001 : Norme de sécurité

ISO 14001 : Norme environnementale

C‘est bien l‘une de nos principales valeurs !

Chez DRI, nos technologies et outils sont 100 % logiciels libres.

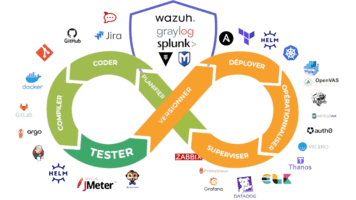

Depuis le rachat de Syloé en 2019, DRI a complété son offre pour accompagner ses clients on premise sur la mise en oeuvre de processus DevOps !

Infra As Code : EVA

Depuis 2020, DRI a développé sa propre Infrastructure As Code, EVA !

.png)